Содержание:

- Понимание аутсорсинга бухгалтерии

- Риски утечки данных в бухгалтерии

- Важность выбора надежного партнера

- Методы шифрования данных

- Требования к безопасности информации

- Правовой аспект аутсорсинга

- Контроль доступа к данным

- Оценка надежности поставщика услуг

- Обучение персонала безопасности данных

- Роль отчетности в обеспечении безопасности

- Актуальные технологии защиты информации

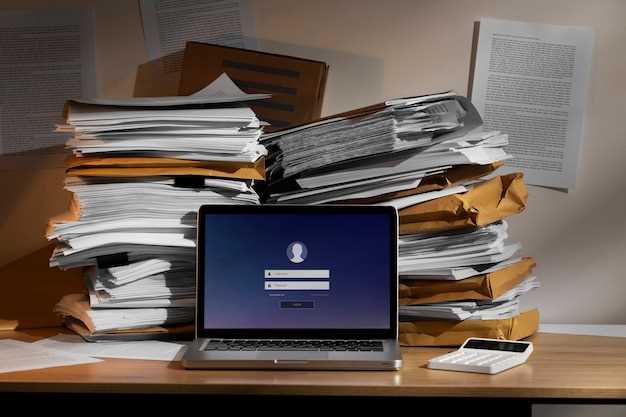

В современных условиях ведения бизнеса все больше компаний прибегает к аутсорсингу бухгалтерских услуг. Это решение обусловлено не только стремлением сократить затраты, но и желанием оптимизировать внутренние процессы. Однако перед передачей финансовых функций сторонним специалистам возникает ряд вопросов, связанных с безопасностью и защитой конфиденциальной информации. Эффективная система бухгалтерии не может быть построена без учета современных угроз и рисков, которые исходят от потенциальных партнеров.

Конфиденциальность данных играет ключевую роль в обеспечении конкурентоспособности и надежности компании. Утечка или неправомерный доступ к финансовым сведениям может вызвать серьезные последствия, включая финансовые потери, ухудшение репутации и даже юридические риски. Поэтому защита информации при аутсорсинге бухгалтерии требует особого внимания со стороны как предпринимателей, так и аутсорсинговых компаний.

В этой статье мы рассмотрим основные риски, связанные с передачей бухгалтерских данных третьим лицам, а также предложим эффективные методы и инструменты для обеспечения конфиденциальности информации. Обратив внимание на эти аспекты, компании смогут не только минимизировать угрозы, но и создать доверительные отношения с клиентами и партнерами, что, в свою очередь, станет залогом успешного и стабильного ведения бизнеса.

Понимание аутсорсинга бухгалтерии

Однако перед тем, как принять решение об аутсорсинге бухгалтерии, компании необходимо тщательно оценить все риски и возможности. Одним из ключевых аспектов является защита конфиденциальной информации, так как передача данных третьим лицам может привести к утечкам и компрометации данных.

Преимущества аутсорсинга бухгалтерии

- Снижение затрат: Используя внешние услуги, компания может сократить расходы на содержание собственного бухгалтерского отдела.

- Доступ к экспертам: Внешние компании часто имеют специалистов с высоким уровнем квалификации и опытом работы.

- Фокус на основном бизнесе: Освободив ресурсы, компания может сосредоточиться на ключевых аспектах своего бизнеса.

Риски аутсорсинга бухгалтерии

Несмотря на преимущества, аутсорсинг бухгалтерии несет в себе определенные риски, которые нужно учитывать:

- Утечка конфиденциальной информации: Передача данных сторонним организациям может привести к их утечке или несанкционированному доступу.

- Недостаток контроля: Сложно контролировать процесс работы внешнего исполнителя.

- Зависимость от внешнего поставщика: Если компания перестанет предоставлять услуги, это может негативно сказаться на бизнесе.

Таким образом, выбор аутсорсинга бухгалтерии требует взвешенного подхода и тщательного анализа всех рисков и преимуществ для обеспечения безопасной и эффективной работы компании.

Риски утечки данных в бухгалтерии

Одним из основных рисков утечки данных является недостаточная защита информации, передаваемой третьим лицам. Важно понимать, что отсутствие строгих протоколов безопасности может привести к утечкам и злоупотреблениям, что в конечном итоге негативно скажется на репутации компании и ее финансовом состоянии.

Основные категории рисков

- Человеческий фактор: Неправильное обращение с данными сотрудниками аутсорсинговой компании может привести к их утечке.

- Технические уязвимости: Системы, используемые для обработки данных, могут содержать уязвимости, которые злоумышленники могут использовать для доступа к конфиденциальной информации.

- Недостаточная аутентификация: Неправильная настройка учетных записей и отсутствие многофакторной аутентификации могут открыть доступ к важным данным.

Чтобы минимизировать опасности, компании должны внедрять строгие меры по защите данных, включая:

- Проведение регулярных аудитов безопасности.

- Заключение детализированных договоров с аутсорсинговыми компаниями, включающих обязательства по защите данных.

- Обучение сотрудников основам безопасного обращения с конфиденциальной информацией.

Эффективное управление рисками утечки данных в бухгалтерии требует комплексного подхода, который включает как технические меры, так и культурные изменения внутри организации.

Важность выбора надежного партнера

Недостаточно просто найти компанию с хорошей репутацией; нужно провести детальный анализ и убедиться, что выбранный партнер соблюдает все меры безопасности. Каждый бизнес уникален, и поэтому подход к выбору аутсорсера должен быть индивидуальным.

Краткий список факторов, влияющих на выбор надежного партнера:

- Квалификация и опыт сотрудников компании

- Наличие сертификатов соответствия стандартам безопасности

- Политики и процессы в области защиты данных

- Отзывы и рекомендации от предыдущих клиентов

- Готовность компании к сотрудничеству в случае инцидентов

Надежный партнер не только обеспечит защиту конфиденциальной информации, но и поможет вашему бизнесу развиваться, предлагая профессиональные услуги по аутсорсингу бухгалтерии.

Перед тем как принять окончательное решение, стоит провести аудит нескольких компаний и задать им ряд ключевых вопросов:

- Как осуществляется контроль доступа к финансовым данным?

- Какова стратегия компании по реагированию на инциденты?

- Как часто проводятся аудит и обновление политик безопасности?

Следуя этим рекомендациям, вы сможете выбрать партнера, который не только справится с поставленными задачами, но и защитит ваши интересы на высоком уровне.

Методы шифрования данных

Современные технологии шифрования дают возможность использовать различные алгоритмы, чтобы гарантировать сохранность информации. Они могут быть применены как к данным, хранящимся на дисках, так и к информации, отправляемой по сети. Наиболее популярные методы включают симметричное и асимметричное шифрование, а также хэширование.

Основные методы шифрования

- Симметричное шифрование – это метод, при котором один и тот же ключ используется как для шифрования, так и для расшифрования данных. Примеры: AES, DES.

- Асимметричное шифрование – данный метод использует пару ключей: открытый и закрытый. Открытый ключ используется для шифрования, а закрытый – для расшифрования. Примеры: RSA, ECC.

- Хэширование – это процесс преобразования данных фиксированной длины в строку символов. Хэш-функции, такие как SHA-256, используются для проверки целостности данных и их подлинности, однако не позволяют восстановить исходные данные.

Наиболее эффективное применение шифрования возможно при комбинировании различных методов. Например, можно использовать симметричное шифрование для больших объемов данных и асимметричное шифрование для обмена ключами. Это позволит обеспечить надежную защиту конфиденциальной информации даже в условиях аутсорсинга бухгалтерии.

Требования к безопасности информации при аутсорсинге бухгалтерии

Эти требования охватывают как технические, так и организационные аспекты безопасности информации. Компании, принимающие решение о передаче бухгалтерии на аутсорсинг, должны быть уверены в том, что их партнёры способны обеспечить надлежащий уровень защиты данных.

Основные требования к безопасности информации

- Шифрование данных: Вся конфиденциальная информация должна быть зашифрована как при передаче, так и при хранении.

- Контроль доступа: Необходимо внедрение многоуровневой системы доступа, чтобы ограничить доступ к информации только уполномоченным сотрудникам.

- Защита от вирусов и вредоносных программ: Использование антивирусного программного обеспечения и регулярные обновления систем безопасности являются обязательными мерами.

- Регулярные аудиты: Проведение аудитов системы безопасности позволяет выявить уязвимости и оперативно реагировать на потенциальные угрозы.

- Обучение сотрудников: Проведение тренингов по безопасности данных для всех сотрудников, которые работают с конфиденциальной информацией.

Кроме того, при выборе аутсорсингового партнёра важно учитывать наличие у него сертификатов соответствия международным стандартам безопасности, таким как ISO 27001. Это подтверждает, что компания придерживается установленных норм и практик и способна надёжно защищать информацию своих клиентов.

Правовой аспект аутсорсинга

При заключении договора на аутсорсинг бухгалтерии необходимо ограничить доступ к конфиденциальной информации и установить четкие условия обработки данных. Такой подход позволит защитить интересы как компаний, так и клиентов. Помимо этого, важно соблюдать требования законодательства по защите данных, чтобы избежать серьезных штрафов и репутационных потерь.

Ключевые правовые аспекты аутсорсинга бухгалтерии

- Договорные обязательства: необходимо четко прописать условия и ответственность сторон в договоре о предоставлении услуг.

- Согласие на обработку данных: при передаче персональных данных третьим лицам требуется согласие субъектов данных.

- Соответствие нормативным требованиям: аутсорсинг должен соответствовать нормам действующего законодательства о защите информации.

- Контроль и аудит: предусмотрите регулярные проверки и аудиты работы компании-аутсорсера.

Выбор надежного партнера для аутсорсинга является критически важным этапом, так как любые правонарушения могут негативно сказаться на репутации бизнеса. Поэтому рекомендуется проводить тщательную проверку квалификации и надежности компании, а также изучить отзывы и репутацию в профессиональной среде.

Контроль доступа к данным

В эпоху цифровой трансформации аутсорсинг бухгалтерии становится всё более популярным решением для бизнеса. Однако, при передаче конфиденциальной информации сторонним организациям, критически важно обеспечить надежный контроль доступа к данным. Применение эффективных методов контроля доступа не только защищает данные, но и повышает доверие между клиентом и аутсорсинговым партнером.

Контроль доступа к данным включает в себя ряд мероприятий и технологий, которые регулируют, кто и как может взаимодействовать с конфиденциальной информацией. Основное внимание следует уделять как техническим, так и организационным мерам.

Основные подходы к контролю доступа

- Аутентификация пользователей: Использование многофакторной аутентификации для повышения уровня безопасности.

- Управление правами доступа: Применение принципа минимальных привилегий, где каждый пользователь получает только те права, которые необходимы для выполнения его рабочих задач.

- Мониторинг активности: Внедрение систем для отслеживания действий пользователей с целью выявления необычного поведения или нарушений.

- Регулярные проверки и аудиты: Проведение периодических аудитов прав доступа и конфиденциальной информации для своевременного выявления уязвимостей.

Каждый из этих аспектов играет жизненно важную роль в формировании надежной системы защиты данных при аутсорсинге бухгалтерии. Важно помнить, что контроль доступа должен быть не только техническим, но и организационным процессом, который требует регулярного пересмотра и обновления в соответствии с изменениями в бизнес-процессах и угрозами безопасности.

Оценка надежности поставщика услуг

При выборе поставщика услуг по аутсорсинговой бухгалтерии крайне важно провести тщательную оценку его надежности. Надежность поставщика напрямую влияет на безопасность и конфиденциальность передаваемой информации, а также на качество предоставляемых услуг. Неправильный выбор может привести к потере данных, финансовым потерям и репутационным рискам для вашей компании.

Основные критерии, которые стоит учитывать при оценке надежности поставщика, включают его репутацию на рынке, наличие сертификатов качества, опыт работы с подобными клиентами и уровень защиты информации. Всесторонняя проверка этих аспектов поможет минимизировать риски.

Критерии оценки надежности поставщика

- Репутация компании: Изучите отзывы других клиентов, а также ищите рекомендации от проверенных источников.

- Опыт работы: Поставщик должен иметь опыт в обработке конфиденциальной информации и предоставлении бухгалтерских услуг.

- Наличие сертификатов: Убедитесь, что поставщик имеет необходимые сертификаты, такие как ISO, которые подтверждают его стандарты качества и безопасности.

- Уровень защиты информации: Оцените меры, принимаемые поставщиком для защиты данных, включая шифрование и контроль доступа.

- Договорные условия: Проверьте, насколько прозрачны и защищены условия контракта, включая права и обязанности сторон.

Построение доверительных отношений с поставщиком услуг требует тщательной подготовки и анализа. Нельзя упускать из виду даже малозначительные детали, так как именно они могут оказать существенное влияние на уровень защиты вашей конфиденциальной информации.

Обучение персонала безопасности данных

Первstep, который следует предпринять, – это создание программы обучения, охватывающей основные аспекты безопасности данных. Программа должна быть адаптирована к конкретным нуждам бизнеса и включать не только теоретические знания, но и практические навыки, которые помогут работникам эффективно защищать информацию.

Основные элементы программы обучения

- Ознакомление с законодательными аспектами: Сотрудники должны знать о законах и нормативных актах, регулирующих защиту данных, таких как GDPR или локальные законы о конфиденциальности.

- Методы защиты данных: Разъяснение различных методов шифрования, безопасного хранения и передачи данных.

- Анализ угроз: Обучение сотрудников распознанию потенциальных угроз, таких как фишинг и социальная инженерия.

- Протоколы реагирования: Инструкции о том, как действовать в случае утечки данных или другого инцидента.

Для эффективного усвоения информации можно использовать различные формы обучения, включая:

- Тренинги и семинары, проводимые профессионалами в области безопасности.

- Онлайн-курсы с интерактивными модулями.

- Регулярные тестирования и оценка знаний.

Важно, чтобы обучение сотрудников по безопасности данных было постоянным процессом. Изменения в технологиях и методах работы в области безопасности требуют регулярного обновления знаний. Систематическое внедрение обучения в процедуру адаптации новых сотрудников, а также повторное обучение для действующих работников поможет укрепить защиту конфиденциальной информации компании.

Роль отчетности в обеспечении безопасности

Отчетность в области бухгалтерского аутсорсинга включает в себя не только финансовые отчеты, но и отчеты по соблюдению стандартов безопасности. Эти документы служат своего рода индикаторами уровня надежности и могут значительно повысить уверенность компании в том, что ее конфиденциальная информация находится под защитой.

Ключевые аспекты отчетности в обеспечении безопасности

- Прозрачность процессов: Регулярные отчеты о выполненной работе и процессах обработки данных помогают сохранить информированность о состоянии дел и минимизируют риски.

- Аудит и контроль: Отчеты позволяют проводить независимый аудит услуг, которые предоставляет аутсорсинговая компания, что обеспечивает дополнительный уровень защиты.

- Выявление угроз: Анализ отчетов может помочь в раннем выявлении потенциальных угроз и уязвимостей, что позволяет оперативно реагировать на возможные риски.

Кроме того, создание структурированных данных в отчетах позволяет более эффективно проводить мониторинг соответствия требованиям законодательства, что также играет важную роль в обеспечении безопасности конфиденциальной информации.

В итоге, правильная организация и ведение отчетности является не только обязательным условием эффективного аутсорсинга, но и важной гарантией безопасности конфиденциальной информации, что в свою очередь способствует укреплению доверительных отношений между клиентами и аутсорсерами.

Актуальные технологии защиты информации

Современные технологии защиты информации играют ключевую роль в обеспечении безопасности данных, особенно в таких важных областях, как бухгалтерия. Аутсорсинг бухгалтерских услуг часто предполагает передачу конфиденциальной информации третьим лицам, что делает необходимость в надежных мерах защиты особенно актуальной.

На сегодняшний день существует множество технологических решений, которые помогают организациям минимизировать риски утечек данных и обеспечить надежность хранения информации. Рассмотрим несколько наиболее эффективных технологий.

Современные технологии защиты данных

- Шифрование данных: Шифрование является одним из наиболее распространенных методов защиты информации. Оно обеспечивает защиту данных как при их передаче, так и в состоянии покоя.

- Двухфакторная аутентификация: Этот метод добавляет дополнительный уровень защиты, требуя от пользователей подтверждение своей личности через два разных канала (например, пароль и смс-код).

- Резервное копирование данных: Регулярное создание резервных копий данных позволяет восстановить информацию в случае утечек или повреждений.

- Файрволы и антивирусные программы: Эти инструменты защищают систему от внешних угроз и вредоносного программного обеспечения.

- Обучение сотрудников: Повышение уровня осведомленности сотрудников по вопросам безопасности информации помогает предотвратить ошибки, ведущие к утечкам данных.

Защита конфиденциальной информации при аутсорсинге бухгалтерии требует комплексного подхода и применения современных технологий. Используя перечисленные меры, организации могут значительно снизить риски, связанные с обработкой чувствительных данных. Важно помнить, что обеспечение безопасности информации – это не разовая задача, а процесс, требующий постоянного мониторинга и совершенствования.

Вопрос-ответ:

Что такое аутсорсинг бухгалтерии и какие преимущества он предлагает для бизнеса?

Аутсорсинг бухгалтерии – это процесс передачи бухгалтерских функций сторонним компаниям или специалистам. Это позволяет бизнесу сосредоточиться на своих основных задачах и стратегическом развитии, снижая затраты на содержание бухгалтерского подразделения, а также получая доступ к более квалифицированным специалистам и современным технологиям. Кроме того, аутсорсинг может обеспечить большую гибкость в управлении ресурсами и уменьшение рисков, связанных с изменениями в налоговом законодательстве.

Как можно защитить конфиденциальную информацию при аутсорсинге бухгалтерии?

Защита конфиденциальной информации при аутсорсинге бухгалтерии начинается с тщательного выбора провайдера услуг. Необходимо убедиться, что у компании есть политика конфиденциальности и стандарты по защите данных. Также важно заключить договор, который четко определяет обязательства сторон по соблюдению конфиденциальности, включая условия доступа к информации и порядок работы с ней. Применение технологий шифрования, двухфакторной аутентификации и регулярные аудиты безопасности также помогут минимизировать риски утечки информации.

Каковы основные риски, связанные с передачей бухгалтерских функций на аутсорсинг?

Основные риски, связанные с аутсорсингом бухгалтерии, включают возможность утечки конфиденциальной информации, недостаточный уровень защиты данных со стороны стороннего провайдера, а также зависимость от третьих лиц в критически важных процессах. Кроме того, могут возникнуть проблемы с качеством предоставляемых услуг, а также недобросовестное выполнение обязательств со стороны аутсорсера. Для снижения этих рисков важно детально анализировать потенциальных партнеров и укреплять контроль над процессами.

Обязан ли аутсорсер соблюдать законы и регуляции по защите данных?

Да, аутсорсер обязан соблюдать законы и регуляции по защите данных, действующие в стране, где он предоставляет услуги. Например, в России это касается Федерального закона «О персональных данных», который обязывает организации учитывать принципы обработки и хранения личной информации. Заказчик, передавая данные аутсорсеру, должен включить в договор соответствующие пункты, обязывающие аутсорсера соблюдать эти законы, и иметь возможность контролировать их выполнение.

Какой контроль можно осуществлять за работой аутсорсера в области бухгалтерии?

Контроль за работой аутсорсера в области бухгалтерии можно осуществлять через регулярные отчеты, проведением аудитов и проверок, а также анализом выполненных работ. Важно установить четкие KPI и договорные обязательства, чтобы иметь возможность оценивать качество предоставляемых услуг. Также можно организовать регулярные встречи с аутсорсером для обсуждения текущих вопросов и возможных улучшений. Использование специализированного программного обеспечения для мониторинга и управления процессами также может значительно упростить контроль.